Introducción

La mayoría de las organizaciones dedican semanas a evaluar qué gestor de contraseñas comprar — y una tarde a decidir dónde ejecutarlo. Esa proporción está equivocada.

El modelo de implementación determina si sus credenciales están sujetas a una brecha del proveedor, si su infraestructura satisface el GDPR sin mecanismos legales adicionales y si su equipo puede mantener de manera realista lo que ha construido. Dos organizaciones pueden ejecutar software idéntico y enfrentar posturas de seguridad completamente diferentes — porque una eligió la nube y la otra eligió autoalojamiento.

La escala del problema deja claras las implicaciones. Dieciséis mil millones de contraseñas quedaron expuestas en un único incidente de compilación de datos en junio de 2025 — una cifra que redefine la seguridad de credenciales como un problema de infraestructura, no como un problema de comportamiento del usuario. Según las evaluaciones globales de ciberseguridad de 2025, el 74% de las brechas involucran credenciales robadas, débiles o filtradas.

Un gestor de contraseñas es la respuesta obvia. Pero el modelo de implementación que elija — nube, autoalojado o híbrido — determina todo lo que sigue: dónde residen sus datos, quién los controla, qué marcos de cumplimiento puede satisfacer y cuánto gastará su equipo en mantenimiento.

Esta guía proporciona un marco concreto para tomar esa decisión arquitectónica.

Puntos clave

- El modelo de implementación es una decisión arquitectónica. Nube, autoalojado e híbrido optimizan cada uno para un conjunto diferente de prioridades. La elección incorrecta crea brechas de cumplimiento que son costosas de corregir.

- El cifrado de conocimiento cero es una base, no un diferenciador. La decisión de implementación determina quién controla el servidor que almacena el texto cifrado — y quién es responsable cuando se ve comprometido.

- La nube intercambia control por conveniencia. La infraestructura gestionada por el proveedor significa que una brecha a nivel del proveedor afecta a todos los clientes simultáneamente.

- El autoalojamiento intercambia conveniencia por control. Las credenciales nunca abandonan su infraestructura. La carga operativa — parches, alta disponibilidad, copias de seguridad — recae completamente en su equipo.

- Híbrido son cuatro patrones distintos, no uno. División por sensibilidad, sincronización descentralizada, plano de control dividido y arquitectura de conmutación por error tienen cada uno diferentes implicaciones de seguridad.

- Las regulaciones prescriben controles, no modelos de implementación. GDPR y NIS2 pueden satisfacerse cada uno con más de una arquitectura — pero algunos modelos facilitan significativamente la producción de evidencia de cumplimiento.

- Rote todas las credenciales después de la migración. Es el paso que la mayoría de las organizaciones omiten — y el que más importa al migrar desde una bóveda en la nube.

Comprender las arquitecturas de gestores de contraseñas

El concepto central del cifrado de conocimiento cero

El cifrado de conocimiento cero es una arquitectura de seguridad en la que todas las operaciones de cifrado y descifrado ocurren exclusivamente en el dispositivo del usuario — lo que significa que el servidor recibe, almacena y transmite solo texto cifrado y no tiene capacidad criptográfica para leer los datos subyacentes.

Antes de comparar los modelos de implementación, vale la pena establecer lo que comparten. Los gestores de contraseñas de nivel empresarial — independientemente de dónde resida la bóveda — se basan en una arquitectura de conocimiento cero. El cifrado y descifrado ocurren a nivel del dispositivo, utilizando algoritmos como AES-256. El servidor, ya sea que esté en el centro de datos de un proveedor o en su propio rack, almacena solo texto cifrado. Ni siquiera el proveedor puede leer sus credenciales.

Esto importa para la decisión de implementación porque la arquitectura de conocimiento cero desplaza la pregunta de seguridad de «¿es confiable el servidor?» hacia «¿quién controla el servidor y qué sucede si se ve comprometido?» La respuesta a esa pregunta difiere significativamente entre los tres modelos.

Los tres modelos principales de implementación

La implementación en la nube significa que el proveedor aloja y gestiona la bóveda de contraseñas cifrada en su infraestructura. La implementación autoalojada significa que la organización ejecuta la bóveda en sus propios servidores o nube privada. La implementación híbrida combina elementos de ambas — típicamente dividiendo el almacenamiento de datos, la sincronización o el control administrativo entre componentes en la nube y locales.

La elección afecta la residencia de datos (dónde residen físicamente las credenciales), el control organizacional (quién gestiona el acceso y los parches) y la responsabilidad de mantenimiento (quién responde cuando algo falla). Cada modelo optimiza para un conjunto diferente de prioridades.

| Característica | Nube | Autoalojado | Híbrido |

|---|---|---|---|

| Ubicación de la bóveda | Centro de datos del proveedor | Infraestructura de la organización | Dividida entre ambas |

| Control de residencia de datos | Definido por el proveedor | Control total de la organización | Configurable por segmento |

| Quién gestiona los parches | Proveedor | Equipo interno de TI | Compartido |

| Quién responde a los incidentes | Proveedor (infraestructura) + org (credenciales) | Organización | Ambas partes |

| Dependencia de internet | Requerida | Opcional | Parcial |

| Velocidad de implementación | Horas a días | Días a semanas | La más larga |

| Compromiso principal | Control por conveniencia | Conveniencia por control | Complejidad por flexibilidad |

| Más adecuado para | PYMES, equipos de rápido crecimiento | Industrias reguladas, entornos aislados | Multinacionales, requisitos de cumplimiento mixtos |

Implementación de gestor de contraseñas en la nube

Arquitectura y mecanismos

La implementación en la nube es un modelo en el que el proveedor posee y opera toda la infraestructura del servidor — alojando la bóveda de contraseñas cifrada, gestionando la disponibilidad y manejando todo el mantenimiento del backend en nombre de la organización.

En la práctica, el proveedor gestiona toda la pila: servidores, balanceadores de carga, copias de seguridad y zonas de disponibilidad. La organización instala aplicaciones cliente — extensiones de navegador, aplicaciones de escritorio, clientes móviles — que se conectan a la API del proveedor. Las credenciales se cifran localmente antes de la transmisión y se almacenan como texto cifrado en el entorno del proveedor.

Desde la perspectiva de TI, la huella operativa es mínima. No hay servidores que aprovisionar, ni clústeres de bases de datos que mantener, ni programas de copias de seguridad que configurar. El proveedor maneja todo eso.

Ventajas estratégicas

La ventaja principal es la velocidad. Un gestor de contraseñas en la nube puede implementarse en toda la organización en horas o días, sin requisitos previos de infraestructura. La aplicación automática de parches significa que la organización siempre ejecuta la última versión sin programar ventanas de mantenimiento. La alta disponibilidad (HA) es gestionada por el proveedor, típicamente respaldada por SLAs que la mayoría de los equipos internos de TI tendrían dificultades para igualar de forma independiente.

Riesgos y limitaciones

El modelo de responsabilidad compartida de seguridad es el riesgo central. Cuando la infraestructura de un proveedor se ve comprometida, todos los clientes se ven afectados simultáneamente. La brecha de LastPass de 2022 es el ejemplo reciente más claro: un atacante accedió a una base de datos de respaldo a través de un servicio de almacenamiento en la nube de terceros, afectando finalmente a aproximadamente 1,6 millones de usuarios del Reino Unido. En diciembre de 2025, la Oficina del Comisionado de Información del Reino Unido multó a LastPass con aproximadamente 1,6 millones de dólares por las fallas de seguridad que hicieron posible la brecha. El incidente demostró que las certificaciones de cumplimiento gestionadas por el proveedor no eliminan el riesgo del lado del proveedor.

Más allá del riesgo de brechas, la implementación en la nube introduce restricciones de residencia de datos. Si los centros de datos de un proveedor están ubicados fuera de la UE, almacenar credenciales allí puede requerir mecanismos legales adicionales para satisfacer los requisitos de transferencia transfronteriza del GDPR. La conectividad continua a internet también es una dependencia estricta — una interrupción en el proveedor o en la ruta de red deja a los usuarios sin poder acceder a las credenciales. Y los costos de suscripción se acumulan indefinidamente; no hay un punto en el que la organización «posea» la infraestructura.

Implementación de gestor de contraseñas autoalojado (local)

Arquitectura y mecanismos

La implementación autoalojada es un modelo en el que la organización ejecuta el gestor de contraseñas en su propia infraestructura — reteniendo la propiedad total del servidor de la bóveda, la base de datos y cada capa de red que los rodea.

Esto puede significar servidores físicos en un centro de datos corporativo, máquinas virtuales en una nube privada o contenedores en un clúster de Kubernetes. La organización instala y configura el software del servidor del gestor de contraseñas, gestiona la base de datos y maneja todos los controles de acceso a la red.

La experiencia del cliente es idéntica a la nube: los usuarios acceden a las credenciales a través de extensiones de navegador y aplicaciones de escritorio o móviles. La diferencia está completamente en el lado del servidor — la organización controla cada capa de la pila.

Ventajas estratégicas

El autoalojamiento proporciona soberanía completa de los datos. Las credenciales nunca abandonan la infraestructura de la organización, lo que satisface directamente los requisitos estrictos de residencia de datos. Para organizaciones sujetas al GDPR, esto elimina la necesidad de Cláusulas Contractuales Tipo u otros mecanismos de transferencia transfronteriza. Para industrias reguladas — contratistas de defensa, instituciones financieras, organizaciones de salud — este nivel de control es a menudo un requisito no negociable.

Las implementaciones autoalojadas también admiten entornos aislados. Un servidor de bóveda sin conectividad de red externa está físicamente aislado de los ataques basados en internet, lo que lo hace apropiado para sistemas clasificados o infraestructura crítica donde incluso las conexiones salientes cifradas están prohibidas. Y debido a que no hay un proveedor tercero en la cadena, la superficie de ataque se limita a la propia infraestructura de la organización — que la organización ya defiende.

Riesgos y limitaciones

La carga operativa es real y no debe subestimarse. El autoalojamiento requiere infraestructura dedicada (servidores, balanceadores de carga para HA, sistemas de respaldo), experiencia para configurarla y mantenerla, y un proceso disciplinado de aplicación de parches. Los parches de seguridad para el software del gestor de contraseñas deben aplicarse rápidamente; una actualización omitida en una bóveda autoalojada es problema de la organización, no del proveedor.

La alta disponibilidad en un entorno autoalojado significa construirla usted mismo: nodos de base de datos redundantes, configuraciones de conmutación por error y procedimientos de recuperación probados. Las organizaciones que carecen de esta capacidad — o del personal de TI para mantenerla — enfrentan un riesgo genuino de que una implementación autoalojada se vuelva menos disponible y menos segura que la alternativa en la nube que reemplazó.

Las configuraciones incorrectas en los controles de acceso a la red o los permisos de la base de datos pueden exponer la bóveda a amenazas internas que un entorno gestionado por el proveedor manejaría por defecto.

Passwork está diseñado específicamente para implementación local. Se entrega con documentación de instalación detallada que cubre entornos Linux, Windows y Docker, y el equipo de soporte está disponible para ayudar con la configuración en cada etapa.

Pruebe Passwork gratis

Implementación híbrida de gestor de contraseñas

Definición de la arquitectura híbrida

La implementación híbrida es un modelo en el que la organización divide la funcionalidad del gestor de contraseñas entre componentes en la nube y locales — asignando cada parte de la pila al entorno que mejor se adapta a sus requisitos de seguridad, cumplimiento u operativos.

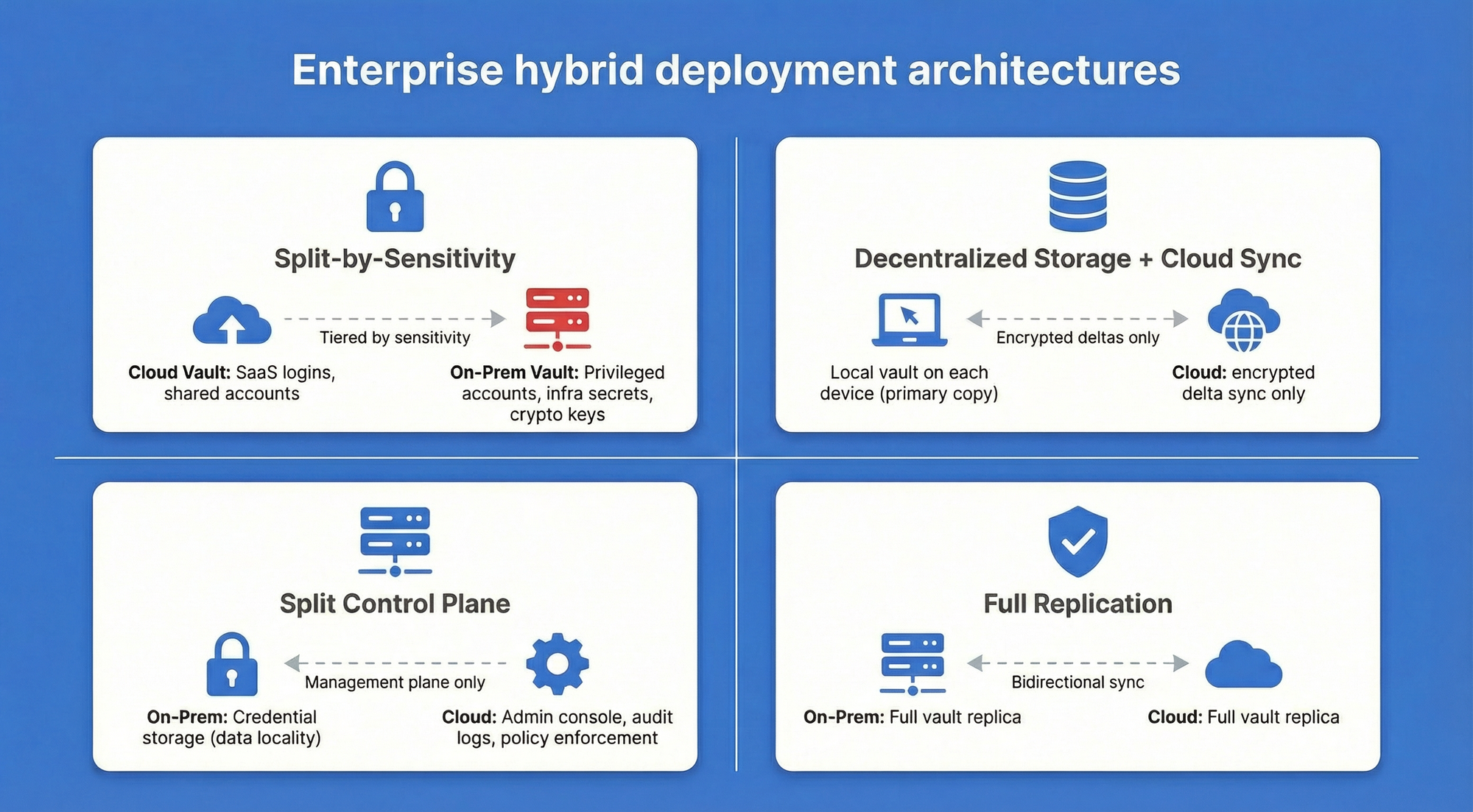

«Híbrido» se usa de manera imprecisa en el marketing de proveedores, a menudo significando poco más que «tenemos tanto una opción en la nube como una local». En la práctica, las implementaciones híbridas empresariales adoptan cuatro formas arquitectónicas distintas, cada una con diferentes implicaciones de seguridad y operativas.

- División por sensibilidad mantiene las credenciales rutinarias — inicios de sesión de aplicaciones SaaS, cuentas de equipo compartidas — en una bóveda en la nube, mientras que las credenciales altamente sensibles (cuentas privilegiadas, secretos de infraestructura, claves criptográficas) se almacenan en una bóveda local. Este patrón reduce la huella local mientras protege los activos de mayor valor.

- Almacenamiento descentralizado con sincronización en la nube almacena la bóveda de contraseñas localmente en cada dispositivo o servidor local, usando la infraestructura en la nube solo para la sincronización entre puntos finales. El componente en la nube nunca contiene la copia principal de las credenciales — transmite deltas cifrados entre almacenes locales.

- Plano de control dividido separa el almacenamiento de la bóveda de la administración: las credenciales se almacenan localmente, pero la consola de gestión, el registro de auditoría y la aplicación de políticas se ejecutan en la nube. Este patrón es adecuado para organizaciones que desean localidad de datos sin la sobrecarga de gestionar una interfaz administrativa internamente.

- Arquitectura de conmutación por error ejecuta la bóveda principal localmente, con una réplica alojada en la nube que se activa automáticamente si el entorno local deja de estar disponible. Este es un patrón de recuperación ante desastres más que un híbrido del día a día — el componente en la nube existe para garantizar la continuidad, no para manejar el acceso rutinario.

Ventajas estratégicas

Las implementaciones híbridas abordan la tensión central entre control y conveniencia. Una organización sujeta al GDPR para las credenciales de empleados de la UE pero que también gestiona cuentas SaaS con sede en EE. UU. puede dirigir cada tipo de credencial al entorno de almacenamiento apropiado.

Los entornos regulatorios mixtos — comunes en empresas multinacionales — se vuelven manejables cuando el modelo de implementación puede segmentarse por clasificación de datos, geografía o nivel de sensibilidad.

El patrón de conmutación por error específicamente elimina el punto único de fallo que llevan tanto las implementaciones puramente en la nube (interrupción del proveedor) como las puramente autoalojadas (fallo de infraestructura local). Para organizaciones con requisitos de alta disponibilidad y la madurez de TI para gestionar la complejidad, la arquitectura híbrida puede ofrecer mejor resiliencia que cualquiera de los modelos por separado.

Riesgos y limitaciones

Las implementaciones híbridas son la opción arquitectónicamente más compleja. Cada límite entre componentes en la nube y locales es una brecha de seguridad potencial: los canales de sincronización deben estar cifrados y autenticados, las políticas de acceso deben ser consistentes en ambos entornos y los registros de auditoría deben agregarse de múltiples fuentes para proporcionar una imagen coherente del acceso a credenciales.

La aplicación inconsistente de políticas en el límite — por ejemplo, MFA requerido localmente pero no aplicado para credenciales sincronizadas en la nube — puede crear brechas explotables que ninguno de los entornos tendría de forma aislada.

La sobrecarga operativa también es aditiva. El equipo debe mantener tanto la infraestructura local como la integración en la nube, y los incidentes pueden abarcar ambos entornos, complicando el diagnóstico y la respuesta.

Requisitos de cumplimiento y residencia de datos

Los marcos regulatorios no prescriben modelos de implementación — prescriben controles. Pero ciertos controles son significativamente más fáciles de demostrar con arquitecturas de implementación específicas.

GDPR

El GDPR (Reglamento (UE) 2016/679) trata las credenciales como datos personales y requiere que las transferencias transfronterizas a terceros países cumplan con estándares de adecuación o utilicen mecanismos de transferencia aprobados como las Cláusulas Contractuales Tipo.

Almacenar credenciales en una nube de región de la UE o localmente dentro de la UE elimina la cuestión de la transferencia por completo. Las organizaciones que utilizan proveedores de nube con sede en EE. UU. deben verificar que el acuerdo de procesamiento de datos del proveedor cubra el almacenamiento de credenciales y que la región del centro de datos relevante esté garantizada contractualmente.

NIS2

La NIS2 (Directiva (UE) 2022/2555) se aplica a entidades esenciales e importantes en sectores de infraestructura crítica. Requiere que las organizaciones implementen medidas de control de acceso y prácticas de autenticación segura como parte de sus obligaciones de gestión de riesgos de ciberseguridad.

Las implementaciones autoalojadas o híbridas dan a las organizaciones control directo sobre estos controles y la evidencia necesaria para demostrarlos ante las autoridades nacionales competentes.

Los gestores de contraseñas con registros de auditoría integrados y control de acceso basado en roles — como Passwork — simplifican el proceso de producir esa evidencia durante las evaluaciones.

Consideraciones sobre migración y dependencia del proveedor

Migrar entre modelos de implementación es operativamente sencillo en principio y genuinamente complejo en la práctica. La mayoría de los gestores de contraseñas admiten la exportación de la bóveda en formato CSV o JSON. El proceso implica exportar la bóveda existente, importarla al nuevo sistema, verificar la integridad de las credenciales y desmantelar el entorno antiguo.

El paso crítico de seguridad — uno que se omite con frecuencia — es rotar todas las credenciales después de la migración. Cualquier credencial que existiera en el entorno anterior debe tratarse como potencialmente expuesta durante la ventana de migración, particularmente si la implementación anterior era en la nube y la organización está migrando a autoalojado por razones de seguridad. La rotación de contraseñas para cuentas privilegiadas y credenciales compartidas debe realizarse antes de que se desmantele la bóveda antigua.

El riesgo de dependencia del proveedor varía significativamente según el formato de exportación. Los proveedores que utilizan formatos propietarios — o que limitan la exportación a niveles específicos — crean una fricción real de migración. Antes de comprometerse con una plataforma, verifique que el formato de exportación sea abierto (CSV o JSON), que la exportación incluya todos los campos de credenciales (incluidos secretos TOTP y campos personalizados), y que el proceso pueda completarse sin asistencia del proveedor. Este es un elemento de debida diligencia contractual y técnica, no una ocurrencia tardía.

Conclusión

La decisión del modelo de implementación del gestor de contraseñas tiene el mismo peso que la selección del software en sí.

- La implementación en la nube ofrece velocidad, simplicidad operativa y certificaciones de cumplimiento gestionadas por el proveedor — a costa del control de datos y la exposición compartida a brechas.

- La implementación autoalojada proporciona soberanía completa de los datos y capacidad de aislamiento — a costa de una sobrecarga significativa de TI y responsabilidad total del mantenimiento de seguridad.

- La implementación híbrida ofrece un equilibrio configurable entre las dos, a costa de la complejidad arquitectónica.

La elección correcta depende de tres factores: sus obligaciones de cumplimiento (qué regulaciones aplican y qué requisitos de residencia de datos imponen), sus recursos de TI (¿tiene la infraestructura y la experiencia para ejecutar un entorno autoalojado de manera confiable?) y su tolerancia al riesgo (¿cómo pondera el riesgo de brecha del proveedor frente al riesgo de configuración incorrecta?).

Passwork admite los tres modelos de implementación — nube, local e híbrido — para que la decisión arquitectónica no limite su elección de software.

- La versión local ofrece soberanía completa de los datos, integración LDAP/AD y control de acceso basado en roles para entornos regulados.

- La versión en la nube proporciona el mismo conjunto de características con infraestructura gestionada por el proveedor para equipos que priorizan la velocidad de implementación.

- Las configuraciones híbridas están disponibles para organizaciones que necesitan segmentar el almacenamiento de credenciales entre entornos.

Preguntas frecuentes

¿Cuál es el modelo de implementación de gestor de contraseñas más seguro?

La seguridad depende de la calidad de la implementación, no del modelo de implementación. Una implementación autoalojada bien mantenida con controles de acceso adecuados, parches actualizados y copias de seguridad probadas es más segura que una implementación en la nube mal configurada — y viceversa.El modelo autoalojado elimina el riesgo de brecha de proveedores terceros pero introduce el riesgo de configuración incorrecta e infraestructura con mantenimiento insuficiente. El modelo en la nube traslada la seguridad de la infraestructura al proveedor pero crea exposición de riesgo compartido.La opción más segura es cualquier modelo que la organización pueda implementar y mantener al más alto estándar dadas sus capacidades reales de TI.

¿Puedo migrar de un gestor de contraseñas en la nube a uno autoalojado?

Sí. Exporte su bóveda en formato CSV o JSON desde el proveedor en la nube, impórtela al sistema autoalojado, verifique que todas las credenciales se transfirieron correctamente y luego rote todas las contraseñas — particularmente las credenciales privilegiadas y compartidas.Planifique 1-2 semanas de operación paralela para detectar cualquier brecha antes de desmantelar la bóveda en la nube. Confirme antes de comenzar que el formato de exportación de su proveedor en la nube está completo e incluye todos los campos de credenciales.

¿Qué significa realmente una implementación híbrida de gestor de contraseñas?

En la práctica, híbrido adopta cuatro formas:División por sensibilidad (credenciales rutinarias en la nube, credenciales sensibles localmente)Almacenamiento descentralizado con sincronización en la nube (bóveda local, nube solo para sincronización)Plano de control dividido (almacenamiento de bóveda local, consola de administración en la nube)Arquitectura de conmutación por error (principal local, recuperación ante desastres en la nube)Cada patrón tiene diferentes implicaciones de seguridad y operativas. «Híbrido» como término de marketing a menudo significa simplemente que un proveedor ofrece tanto opciones en la nube como locales — eso no es lo mismo que una arquitectura híbrida genuinamente integrada.

¿Qué modelo de implementación se requiere para el cumplimiento del GDPR?

El GDPR no exige un modelo de implementación específico. Tanto la nube como el autoalojamiento pueden satisfacer los requisitos del GDPR. Los requisitos clave son que las credenciales se procesen de forma segura, que las transferencias transfronterizas a terceros países utilicen mecanismos aprobados (como Cláusulas Contractuales Tipo o decisiones de adecuación), y que exista un acuerdo de procesamiento de datos con cualquier proveedor que maneje datos personales.La implementación autoalojada dentro de la UE elimina la cuestión de la transferencia transfronteriza por completo. La implementación en la nube a través de un proveedor de región de la UE con un DPA conforme también puede satisfacer el GDPR, siempre que el proveedor garantice contractualmente la residencia de datos.

Tabla de contenidos

- Introducción

- Puntos clave

- Comprender las arquitecturas de gestores de contraseñas

- Implementación de gestor de contraseñas en la nube

- Implementación de gestor de contraseñas autoalojado (local)

- Implementación híbrida de gestor de contraseñas

- Requisitos de cumplimiento y residencia de datos

- Consideraciones sobre migración y dependencia del proveedor

- Conclusión

- Preguntas frecuentes

Tabla de contenidos

- Introducción

- Puntos clave

- Comprender las arquitecturas de gestores de contraseñas

- Implementación de gestor de contraseñas en la nube

- Implementación de gestor de contraseñas autoalojado (local)

- Implementación híbrida de gestor de contraseñas

- Requisitos de cumplimiento y residencia de datos

- Consideraciones sobre migración y dependencia del proveedor

- Conclusión

- Preguntas frecuentes

Gestor de contraseñas autohospedado para su empresa

Passwork ofrece la ventaja de un trabajo en equipo eficaz con contraseñas corporativas en un entorno totalmente seguro

Más información